Chmod 777: Vollständiger Ratgeber zu Rechten, Risiken und sicheren Alternativen

Du willst eine Datei schnell „zum Laufen“ bringen oder ein Verzeichnis mit Schreibrechten ausstatten – und greifst zu chmod 777? Das funktioniert zwar oft, ist aber in fast allen Fällen eine schlechte Idee. In diesem Ratgeber zeige ich dir präzise, was hinter 777 steckt, warum es riskant ist, welche sicheren Alternativen du hast und wie du Berechtigungen fachgerecht setzt – nachvollziehbar, praxistauglich und mit klaren Beispielen.

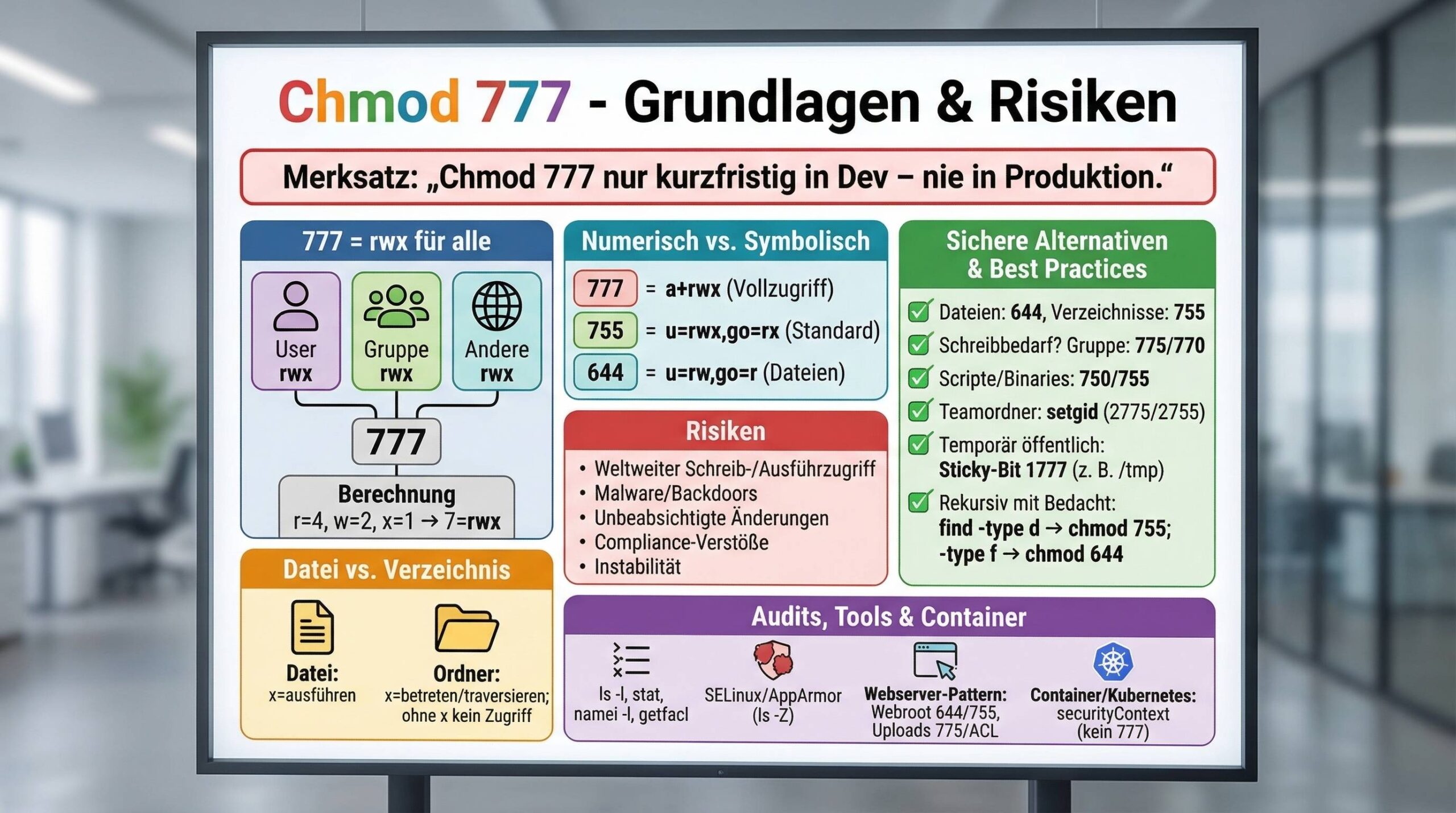

Merksatz: „Chmod 777 sollte nur in Notfällen und Entwicklungsumgebungen verwendet werden – nie in produktiven Systemen!“

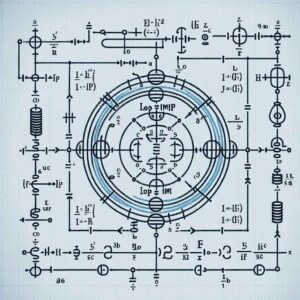

Was bedeutet 777 genau?

Unix-/Linux-Dateiberechtigungen bestehen aus drei Blöcken: Eigentümer (User), Gruppe (Group) und Andere (Others). Jeder Block bekommt Lese- (r), Schreib- (w) und Ausführungsrechte (x). Die Zahl 777 bedeutet: Alle drei Blöcke dürfen alles – lesen, schreiben und ausführen.

- Erste 7 = Rechte für den Eigentümer

- Zweite 7 = Rechte für die Gruppe

- Dritte 7 = Rechte für alle anderen

Die 7 ist die Summe aus:

- 4 = read (r)

- 2 = write (w)

- 1 = execute (x)

Beispiel: 7 = 4 + 2 + 1 = rwx

Numerische vs. symbolische Schreibweise

Die Zahlenschreibweise ist kompakt, die symbolische Schreibweise ist oft lesbarer. Beide tun dasselbe.

| Numerisch | Symbolisch | Bedeutung |

|---|---|---|

| 777 | a+rwx | Alle dürfen alles (unsicher) |

| 755 | u=rwx,go=rx | Eigentümer alles, Gruppe/Andere lesen & ausführen (typisch für Verzeichnisse) |

| 644 | u=rw,go=r | Eigentümer lesen & schreiben, andere nur lesen (typisch für Dateien) |

| 700 | u=rwx,go= | Nur Eigentümer hat alle Rechte (sehr restriktiv) |

| 2755 | u=rwx,g=rx,o=rx,+setgid | Setgid auf Ordnern: neue Dateien/Ordner erben die Gruppe |

Datei vs. Verzeichnis: Der Unterschied bei x-Rechten

Ein häufiger Fehler ist, Dateien und Verzeichnisse gleich zu behandeln. Das ist falsch – besonders beim Ausführungsrecht (x):

- Dateien: x bedeutet, dass eine Datei als Programm/Script ausführbar ist.

- Verzeichnisse: x bedeutet „betreten/auflisten“ (traversieren). Ohne x ist selbst mit Leserecht kein Zugriff auf Inhalte möglich.

Für Verzeichnisse gilt in der Praxis:

- rx für ein Verzeichnis erlaubt das Auflisten und Betreten.

- wx erlaubt das Anlegen/Löschen innerhalb des Verzeichnisses.

Beispielausgabe:

$ ls -ld projekte

drwxr-xr-x 10 alice dev 4096 Mar 20 14:30 projekte # 755: OK für Verzeichnisse

$ ls -l script.sh

-rw-r--r-- 1 alice dev 89 Mar 20 14:30 script.sh # 644: Nicht ausführbar

$ chmod 755 script.sh

$ ls -l script.sh

-rwxr-xr-x 1 alice dev 89 Mar 20 14:31 script.sh # 755: Jetzt ausführbar

Warum 777 riskant ist

777 ist schnell getippt und „löst“ akute Rechte-Probleme – aber zum Preis massiver Risiken:

- Unbegrenzter Zugriff: Jeder auf dem System darf lesen, schreiben und ausführen.

- Malware/Backdoors: Schreibbare Ordner sind perfekte Einfallstore für schädliche Dateien oder manipulierte Scripte.

- Unbeabsichtigte Änderungen: Ein harmloser Befehl eines anderen Benutzers kann Daten beschädigen oder löschen.

- Compliance-Verstöße: Sicherheitsstandards (z. B. CIS Benchmarks, ISO 27001, PCI DSS) verbieten weltweit beschreibbare, ausführbare Ressourcen ohne Not.

- Systemstabilität: Schützenswerte Konfigurationen oder Binaries können unbemerkt verändert werden.

Besonders kritisch ist 777 in Webumgebungen (PHP, Node.js, Python). Ein Upload-Verzeichnis mit Vollzugriff für alle kann im Handumdrehen zur Remote-Shell werden, wenn ein Angreifer eine PHP-Datei oder ein Script einschleust.

Wann 777 in der Praxis vorkommt (und wie du es besser machst)

Es gibt Situationen, in denen 777 in der Hektik gesetzt wird. Besser: temporär, bewusst, mit Alternativen im Blick.

- Entwicklungsumgebungen: Schnell testen, ohne Berechtigungsdschungel. Besser: gezielte Gruppenrechte, niemals in Produktion übernehmen.

- Temporäre Upload- oder Cache-Verzeichnisse: Besser: Gruppe korrekt setzen, 775/770 wählen oder ACLs nutzen.

- Debugging von Berechtigungsproblemen: Statt 777: mit

stat,ls -l,namei -lundgetfacldie tatsächliche Ursache finden. - Legacy-Anwendungen: Besser: Ownership/Gruppen und ggf. setgid korrekt konfigurieren, ACLs als Feinschliff.

Praktische Anwendung von chmod – korrekt und sicher

Grundlegende Befehle

# Numerisch:

chmod 755 datei_oder_verzeichnis

chmod 644 datei.txt

# Symbolisch:

chmod u=rwx,go=rx verzeichnis

chmod u=rw,go=r datei.txt

chmod a+x script.sh

# Rekursiv (mit Bedacht!):

chmod -R 755 verzeichnis

Wichtig: Rekursively zu setzen ist heikel, weil Dateien und Verzeichnisse unterschiedliche sinnvolle Standards haben. Nutze stattdessen find gezielt:

# Verzeichnisse auf 755:

find /pfad -type d -exec chmod 755 {} +

# Dateien auf 644:

find /pfad -type f -exec chmod 644 {} +

# Nur Shell-/Python-/Node-Scripte ausführbar machen:

find /pfad -type f -name "*.sh" -o -name "*.py" -o -name "*.js" -exec chmod 755 {} +

777 rückgängig machen (sauber)

# Beispiel: Für ein Webroot sinnvolle Defaults setzen:

find /var/www/html -type d -exec chmod 755 {} +

find /var/www/html -type f -exec chmod 644 {} +

Wenn ein Upload- oder Cache-Verzeichnis schreibbar sein muss, gib gezielt schreibbare Gruppenrechte, statt 777:

# Eigentümer: www-data, Gruppe: www-data

chown -R www-data:www-data /var/www/html/wp-content/uploads

# Verzeichnisse (schreibbar für User/Group, nicht für andere):

find /var/www/html/wp-content/uploads -type d -exec chmod 775 {} +

# Dateien (schreibbar für User/Group, nicht für andere):

find /var/www/html/wp-content/uploads -type f -exec chmod 664 {} +

Empfohlene Standardrechte (statt 777)

| Objekttyp | Empfohlene Rechte | Begründung |

|---|---|---|

| Dateien (allgemein) | 644 | Nur Eigentümer schreibt; alle lesen. Sicher und üblich. |

| Verzeichnisse (allgemein) | 755 | Eigentümer administriert, andere können lesen/traversieren. |

| Private Dateien (z. B. SSH-Keys) | 600 | Nur Eigentümer liest/schreibt. Pflicht für Sicherheit. |

| Private Verzeichnisse (z. B. ~/.ssh) | 700 | Nur Eigentümer hat Zugriff. |

| Ausführbare Scripte | 750 oder 755 | Nur Eigentümer (und ggf. Gruppe) führt aus; andere optional. |

| Upload-/Cache-Verzeichnis | 775 oder 770 (mit richtiger Gruppe) | Schreibbar für Gruppe statt für alle. Sicherer als 777. |

Ownership und Gruppen: Die halbe Miete

Statt 777 zu setzen, richte die Eigentümer- und Gruppenzugehörigkeit korrekt ein. So gibst du Schreibrechte gezielt an Anwendungen oder Benutzergruppen.

# Eigentümer und Gruppe setzen:

chown -R appuser:appgroup /srv/app

# Nutzer zur Gruppe hinzufügen:

usermod -aG appgroup alice

# Rechte für Gruppe freigeben (statt 777):

chmod -R 775 /srv/app/data

Auf Verzeichnissen kann das setgid-Bit (2xxx) sinnvoll sein: Neue Dateien erben die Gruppenzugehörigkeit des Verzeichnisses.

# Setgid-Bit auf Verzeichnissen:

chmod 2755 /srv/teamshare

# Prüfen:

ls -ld /srv/teamshare

drwxr-sr-x 2 root devs 4096 Mar 20 14:30 /srv/teamshare

Special Bits: setuid, setgid, sticky

Zusätzlich zu rwx gibt es drei Sonderbits:

| Bit | Numerisch | Wirkung | Beispiel |

|---|---|---|---|

| setuid | 4xxx | Prozess läuft mit UID des Dateieigentümers | /usr/bin/passwd (mit Bedacht!) |

| setgid | 2xxx | Auf Ordnern: neue Dateien erben Gruppe; auf Dateien: Prozess mit GID des Eigentümers | Team-Ordner wie /srv/teamshare |

| sticky | 1xxx | Nur Eigentümer/Root darf in weltbeschreibbaren Ordnern löschen/umbenennen | /tmp hat 1777, nicht 0777 |

Das sticky bit ist wichtig: Weltweit beschreibbare Ordner wie /tmp bekommen 1777, damit Nutzer nur ihre eigenen Dateien löschen können – ein elementarer Schutz gegenüber 777 ohne Sticky-Bit.

ACLs für feinere Kontrolle

ACLs (Access Control Lists) erlauben granulare Berechtigungen über die klassischen User/Group/Other-Modelle hinaus. Das ist oft die bessere Alternative statt 777.

# Einem Webserver-User (www-data) Schreibrechte auf ein Verzeichnis geben:

setfacl -m u:www-data:rwx /var/www/html/wp-content/uploads

# Standard-ACL (gilt für neu erstellte Dateien/Ordner in diesem Verzeichnis):

setfacl -d -m u:www-data:rwx /var/www/html/wp-content/uploads

# Anzeigen:

getfacl /var/www/html/wp-content/uploads

Beachte: ACLs interagieren mit der umask und der ACL-Maske (mask). Prüfe mit getfacl, ob die effektiven Rechte deinen Erwartungen entsprechen.

Umask verstehen (Default-Rechte beim Erstellen)

Die umask bestimmt, welche Rechte beim Erstellen neuer Dateien/Verzeichnisse verhindert werden. Typische System-umasks sind 022 (Benutzer kann schreiben, Gruppe/Andere nicht schreiben).

- Dateien: Starten oft mit 666, umask 022 macht daraus 644.

- Verzeichnisse: Starten oft mit 777, umask 022 macht daraus 755.

# Umask temporär in einer Shell setzen:

umask 027 # Resultierend: Dateien 640, Verzeichnisse 750

# Umask systemweit oder für Dienste konfigurieren (z. B. /etc/profile, Systemd-Unit):

UMask=0027

Statt 777 wird häufig eine passend konfigurierte umask das gewünschte Verhalten liefern, ohne Sicherheitslöcher zu reißen.

Audits: Unsichere Berechtigungen finden

Regelmäßige Prüfungen helfen, Ausreißer zu erkennen – gerade nach Updates, Deployments oder Migrationen.

# Dateien mit exakt 777-Rechten:

find / -xdev -type f -perm 777 -print 2>/dev/null

# Weltweit schreibbare Verzeichnisse ohne Sticky-Bit (sehr gefährlich):

find / -xdev -type d -perm -0002 ! -perm -1000 -print 2>/dev/null

# Weltweit schreibbare Dateien (kritisch):

find / -xdev -type f -perm -0002 -print 2>/dev/null

# Webroot-Prüfung: PHP-Dateien, die world-writable sind:

find /var/www -type f -name "*.php" -perm -0002 -print

Automatisiere solche Checks z. B. in CI/CD, per Cron oder mit Konfigurationsmanagement (Ansible, Puppet, Chef). Ergänzend helfen Monitoring und FIM (File Integrity Monitoring, z. B. AIDE) bei Veränderungen.

Webserver-Beispiel: Sichere Rechte ohne 777

Ein typisches Praxisfeld: Ein CMS (z. B. WordPress) braucht Schreibrechte auf Uploads/Cache, aber nicht auf den gesamten Webroot.

- Besitz & Gruppe sauber setzen:

chown -R deploy:www-data /var/www/html - Standardrechte setzen:

find /var/www/html -type d -exec chmod 755 {} + find /var/www/html -type f -exec chmod 644 {} + - Schreibverzeichnisse gezielt freigeben:

chown -R www-data:www-data /var/www/html/wp-content/uploads find /var/www/html/wp-content/uploads -type d -exec chmod 775 {} + find /var/www/html/wp-content/uploads -type f -exec chmod 664 {} + - Optional: ACL nutzen statt Owner-Wechsel:

setfacl -m u:www-data:rwx /var/www/html/wp-content/uploads setfacl -d -m u:www-data:rwx /var/www/html/wp-content/uploads - Keine 777 auf Scripten/Binaries – PHP/JS/CGI-Dateien sollten nie weltweit schreibbar sein.

Wenn der Webserver als eigener Benutzer läuft (z. B. www-data), ist eine Gruppenstrategie meist am saubersten: Entwickler gehören zur Gruppe, das CMS bekommt Gruppen-Schreibrechte auf einzelne Verzeichnisse, nicht auf alles.

Container- und Cloud-Umgebungen: Besonderheiten

In Containern (Docker/Kubernetes) werden häufig Volumes gemountet und Prozesse mit nicht-root Nutzern gestartet (runAsUser/runAsGroup). Setze Berechtigungen auf dem Host oder mittels Init-Container gezielt:

- Kubernetes: Nutze

securityContext(runAsUser, runAsGroup, fsGroup) und initContainer, umchown/chmoddurchzuführen. - Docker: Passe beim Bauen des Images Ownership und umask an; oder nutze

--userbeim Start. - Keine 777 auf Volumes: Besser

770/775mit sauberer Gruppenstrategie und ggf. ACLs.

Beispiel Init-Container (K8s):

initContainers:

- name: fix-perms

image: alpine:3

command: ["sh", "-c", "chown -R 1000:1000 /data && find /data -type d -exec chmod 775 {} + && find /data -type f -exec chmod 664 {} +"]

volumeMounts:

- name: data

mountPath: /data

Sichere Alternativen zu 777 – zusammengefasst

- Standard-Pattern: Dateien 644, Verzeichnisse 755.

- Schreibbedarf? Gruppe korrekt setzen, 775/770 statt 777.

- Teamverzeichnisse: setgid auf Ordnern (2755/2775), Gruppen erben automatisch.

- Feingranular: ACLs für konkrete Benutzer/Dienste.

- Temporäre Ordner: Sticky-Bit (1777) statt 0777.

- Ausführbar nur wenn nötig: Scripte 750/755 statt 777.

Typische Fehlannahmen (und die richtige Lösung)

- „Es geht nicht, also setze ich 777.“ – Das ist Symptombekämpfung. Finde die Ursache: falscher Owner? falsche Gruppe? fehlendes x auf einem Elternordner?

- „Rekursiv 777, dann passt alles.“ – Dateien brauchen selten x, und weltweite Schreibrechte sind gefährlich. Nutze

find, um Dateien und Verzeichnisse unterschiedlich zu behandeln. - „Nur kurz 777, danach vergesse ich’s schon nicht.“ – Genau das passiert. Automatisiere Rücknahmen oder dokumentiere nachvollziehbar.

- „Upload-Verzeichnisse müssen 777 haben.“ – Nein. Setze Gruppe/ACL richtig, z. B. 775/770 plus korrekte Ownership.

Diagnose- und Hilfsbefehle

Um Rechteprobleme korrekt zu beheben, brauchst du die richtigen Tools:

# Detaillierte Anzeige:

ls -l # Dateirechte

ls -ld # Verzeichnisrechte

stat file # Numerisch, inode-Details

# Pfadweise Rechteauflösung (sehr nützlich):

namei -l /pfad/zu/datei

# ACLs anzeigen/setzen:

getfacl /pfad

setfacl -m u:alice:rwx /pfad

# SELinux (falls aktiv):

ls -Z /pfad

chcon -t httpd_sys_rw_content_t /pfad

Hinweis: In SELinux- oder AppArmor-Umgebungen können korrekte Unix-Rechte trotzdem unzureichend sein, wenn Sicherheitskontexte den Zugriff blockieren. Prüfe deswegen stets auch SELinux-Kontexte oder AppArmor-Profile.

Beispiel: Rechte sicher modellieren (Mini-Blueprint)

Angenommen, du betreibst eine Anwendung mit diesen Anforderungen:

- Code liegt in

/srv/app, nur Entwickler und der App-User sollen lesen. - Logs in

/srv/app/logssollen vom Dienst schreibbar, aber nicht weltweit lesbar sein. - Uploads in

/srv/app/uploadssollen von der App schreibbar, aber nicht weltweit schreibbar sein.

# 1) Gruppen anlegen und Nutzer zuordnen:

groupadd appgrp

usermod -aG appgrp appuser

usermod -aG appgrp alice

# 2) Ownership:

chown -R appuser:appgrp /srv/app

# 3) Rechte:

find /srv/app -type d -exec chmod 2750 {} +

find /srv/app -type f -exec chmod 640 {} +

# Setgid sichert Gruppenerbe (2), Verzeichnisse 750, Dateien 640

# 4) Uploads spezifisch schreibbar:

chmod 2770 /srv/app/uploads

setfacl -m u:appuser:rwx /srv/app/uploads

setfacl -d -m u:appuser:rwx /srv/app/uploads

Ergebnis: Keine offenen Weltrechte, klare Zuständigkeiten, reproduzierbares Setup.

Rückgängig machen von 777: Strukturierter Ansatz

Wenn 777 versehentlich breit gesetzt wurde, arbeite in Schritten:

- Inventarisieren:

find /ziel -perm -0002 -print > /root/world_writable.txt - Entscheiden: Welche Pfade müssen wirklich schreibbar sein? Dokumentiere Ausnahmen.

- Defaulte wiederherstellen (Dateien vs. Verzeichnisse):

find /ziel -type d -exec chmod 755 {} + find /ziel -type f -exec chmod 644 {} + - Ausnahmen anwenden (Upload-/Cache-Verzeichnisse, Logs):

# Beispiel: Logs nur für Dienst nutzbar chown -R appuser:appgrp /srv/app/logs chmod -R 750 /srv/app/logs - Prüfen & Automatisieren: In CI/CD testen, in IaC (z. B. Ansible) abbilden.

Best Practices und Sicherheitsrichtlinien

- Least Privilege: Vergib nur, was wirklich nötig ist.

- Trenne Dateien/Verzeichnisse bei Änderungen: Unterschiedliche Defaults (644/755) beachten.

- Regelmäßige Audits: Automatisierte Scans nach weltweiten Schreibrechten.

- Dokumentiere Ausnahmen: Wer, warum, wie lange.

- Konfigurationsmanagement nutzen: Ansible/Puppet/Chef halten Berechtigungen konsistent.

- Monitoring/Logging: Veränderungen an Rechten und Eigentümern erfassen.

- Kein 777 in Systembereichen: Niemals auf /etc, /usr, /bin, /sbin, /lib usw.

- Sticky-Bit auf weltbeschreibbaren Verzeichnissen: /tmp ist 1777, nicht 0777.

Checkliste: Statt 777

- Problem analysieren: Wer braucht wirklich Schreib-/Ausführungsrechte?

- Ownership anpassen:

chownkorrekt setzen. - Gruppenstrategie:

usermod -aGundchmod 775/770. - Setgid für Teamordner:

chmod 2755/2775. - ACLs für Feingranularität:

setfacl/getfacl. - Umask sauber konfigurieren: systemweit oder dienstspezifisch.

- Audits:

find-Checks in die Routine aufnehmen.

Kommandoreferenz: Häufig genutzte Muster

# Sichere Defaults:

find /srv/site -type d -exec chmod 755 {} +

find /srv/site -type f -exec chmod 644 {} +

# Teamordner mit Gruppen-Erbe:

chown -R root:devs /srv/devshare

chmod 2775 /srv/devshare

# Upload-Ordner schreibbar für Webserver:

chown -R www-data:www-data /srv/site/uploads

chmod 2775 /srv/site/uploads

# Weltweite Schreibrechte finden:

find / -xdev -perm -0002 -print 2>/dev/null

# Sticky-Bit setzen (z. B. für /shared/tmp):

chmod 1777 /shared/tmp

Fazit

Chmod 777 ist eine Abkürzung mit hohem Preis. Es gibt fast immer eine sichere, professionelle Alternative: klare Ownership, saubere Gruppen, passende Standardrechte (644/755), setgid für Teamordner, ACLs für Sonderfälle, eine sinnvolle umask und regelmäßige Audits. Wenn du Rechte systematisch modellierst, bekommst du robuste, nachvollziehbare und compliance-fähige Setups – ohne offene Scheunentore. Nutze 777 ausschließlich als letzte, temporäre Maßnahme in Entwicklungsumgebungen und mache es sofort rückgängig, sobald die Ursache gefunden ist.

FAQ: Häufige Fragen zu Chmod und 777

Ist Chmod 777 jemals „okay“?

Nur kurzfristig in einer isolierten Entwicklungsumgebung – und auch dort besser vermeiden. In Produktion ist es tabu.

Was ist der Unterschied zwischen 755 und 775?

Beide geben dem Eigentümer volle Rechte und erlauben Gruppe/Anderen das Ausführen/Lesen. 775 erlaubt der Gruppe zusätzlich Schreiben. Das ist sinnvoll, wenn eine definierte Gruppe gemeinsam Dateien pflegt.

Welche Standardrechte sind empfohlen?

Dateien 644, Verzeichnisse 755. Für sensible Daten restriktiver (600/700). Für共同 genutzte Ordner 2775 (setgid) plus korrekte Gruppe.

Warum ist 777 auf Verzeichnissen gefährlicher als 775?

Bei 777 kann jeder schreiben, löschen, umbenennen. Bei 775 nur Eigentümer und Gruppenmitglieder. Das reduziert massiv das Risiko.

Wie setze ich rekursiv sichere Rechte, ohne alles kaputt zu machen?

Nutze find, um Dateien und Verzeichnisse getrennt zu behandeln:

find /pfad -type d -exec chmod 755 {} + und

find /pfad -type f -exec chmod 644 {} +.

Wie gebe ich nur einem Dienst Schreibrechte auf einen Ordner?

Setze Ownership (z. B. chown -R www-data:www-data /pfad) oder nutze ACLs (setfacl -m u:www-data:rwx /pfad). Vermeide weltweite Schreibrechte.

Wofür ist das Sticky-Bit (1777) gut?

Es schützt weltweit beschreibbare Ordner (z. B. /tmp), indem nur Eigentümer/Root Dateien löschen dürfen. Ohne Sticky-Bit wäre 0777 brandgefährlich.

Wie beeinflusst die umask neue Dateien/Ordner?

Umask bestimmt, welche Rechte entfernt werden. Mit 022 werden aus 666 (Datei) 644 und aus 777 (Verzeichnis) 755. So entstehen sinnvolle Defaults ohne 777.

Was, wenn SELinux/AppArmor trotz „richtiger“ Rechte blockiert?

Prüfe Sicherheitskontexte (ls -Z) und passe sie an (chcon für SELinux oder Profile für AppArmor). Rechte und Kontexte müssen zusammenpassen.

Wie finde und behebe ich 777 im System schnell?

find / -xdev -perm 777 -print findet 777-Dateien/Ordner. Setze anschließend differenzierte Defaults:

find /pfad -type d -exec chmod 755 {} +,

find /pfad -type f -exec chmod 644 {} +, und gib gezielt Gruppen-/ACL-Rechte.

Kann ich 777 durch 775/770 ersetzen?

Meist ja – wenn die Gruppe korrekt gesetzt ist und nur berechtigte Nutzer/Dienste Mitglied sind. Das ist der gängige, sichere Weg.

Gibt es Fälle, in denen Dateien x brauchen, aber nicht „alle“?

Ja: ausführbare Scripte/Binaries. Setze 750/755 je nach Bedarf. Vermeide Schreibrechte für Gruppe/Andere, wenn nicht notwendig.